Čím dál více firem projevuje zájem o certifikaci svých výrobků, a to i v případech, kdy není pro daný výrobek legislativně vyžadována. Motivovat je k tomu může nejen vyhlídka na konkurenční výhodu a lepší úspěšnost na trhu, ale i snaha přizpůsobit se vyšší informovanosti zákazníků a dynamickému rozvoji v jednotlivých průmyslových odvětvích.

- Výroba

a technologie![]() Inovativní geometrie řezné hrany pro hliník

Inovativní geometrie řezné hrany pro hliníkHliník je jedním z nejdůležitějších materiálů v automobilovém a leteckém průmyslu. Široké využití mají zejména rozličné hliníkové slitiny, které umožňují snoubit nízkou hmotnost s relativně vysokou houževnatostí a dalšími vlastnostmi. S těmito specifickými kombinacemi materiálu je však spojeno i náročnější obrábění, které vyžaduje použití specializovaných řezných nástrojů.

![]()

![]() Stavme na pozitivním a fungujícím

Stavme na pozitivním a fungujícímČesko patřilo ke konci roku 2023 k zemím, jejichž ekonomika stále nedosáhla předcovidové úrovně. Hospodářský růst bude podle většiny ekonomů i v tomto roce velmi pomalý. Situaci komplikují nepříliš optimistické faktory, jako je nestabilita veřejných financí, výroba postavená na subdodávkách, nedostatečná infrastruktura a další. Když k tomu připočteme vnější geopolitické okolnosti, není situace příliš příznivá. A o tom, jak toto vše ovlivňuje automobilový průmysl a jak se zbavit stigmatu subdodavatelské země, jsme hovořili s Petrem Knapem, odborníkem společnosti EY pro automobilový průmysl.

- Konstrukce

![]() Inovativní geometrie řezné hrany pro hliník

Inovativní geometrie řezné hrany pro hliníkHliník je jedním z nejdůležitějších materiálů v automobilovém a leteckém průmyslu. Široké využití mají zejména rozličné hliníkové slitiny, které umožňují snoubit nízkou hmotnost s relativně vysokou houževnatostí a dalšími vlastnostmi. S těmito specifickými kombinacemi materiálu je však spojeno i náročnější obrábění, které vyžaduje použití specializovaných řezných nástrojů.

![]() Využijte obráběcí stroje a nástroje naplno

Využijte obráběcí stroje a nástroje naplnoVe dnech 21.-23. února tohoto roku uspořádaly společnosti Iscar ČR a Misan technický seminář nazvaný "Nevyužité rezervy obráběcích strojů a nástrojů". Jak jeho název napovídá, seminář byl zaměřen na to, jaký potenciál mají nevyužité rezervy obráběcích strojů a moderních nástrojů při třískovém obrábění kovů.

![]() MM Glosa: Sem se mi dívejte

MM Glosa: Sem se mi dívejteFilmový a televizní dabing byl naší pýchou. František Filipovský nechť je toho důkazem. Úspěch rolí legendárního francouzského herce Louis de Funès, jehož vlastní hlas nikterak neupoutá, je z velké části právě dán mistrovským dabingem. Osobně bych se s ohledem na výuku jazyků tohoto pomyslného dabingového prvenství klidně vzdal a jménem Husákovy generace ho vyměnil za možnost zhlédnout černobílé upozornění ČST například před legendárním seriálem Profesionálové, že: „Pořad je v původním znění s titulky“, a agenty z CI5 slyšet v originále, a dostávat tak pod kůži hovorové fráze a výslovnost.

- Komponenty

![]() Partnerství založené na společných hodnotách

Partnerství založené na společných hodnotáchFirmy Lintech a Wemac spolupracují už dlouho. Lintech vyrábí a dodává laserová zařízení, k nimž Wemac dodává jednotky na odsávání a filtraci nečistot. Na podrobnosti této spolupráce jsme se ptali ředitelů obou zmíněných firem – paní Pavlíny Pánkové z firmy Wemac a pana Karla Kubra z firmy Lintech.

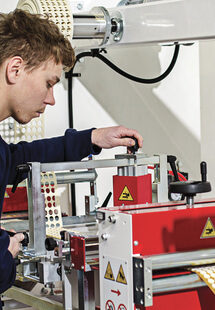

![]() Automatizace obráběcích strojů

Automatizace obráběcích strojůSpolečnost Schunk Intec ve spolupráci s partnery akce, Yamazaki Mazak Česká republika a FANUC, uspořádala začátkem března odborný seminář zaměřený na robotickou obsluhu obráběcích strojů. Akce se konala po dva dny se shodným programem, jenž sestával z dopoledního bloku prezentací a odpoledního workshopu s praktickými ukázkami představovaných produktů a technologií. Vše se odehrálo v technologickém centru firmy Mazak v Jažlovicích.

![]() Investice pro budoucí expanzi

Investice pro budoucí expanziVe svém výrobním závodě v Lutíně u Olomouce vyvíjí a vyrábí společnost Edwards špičkové vědecké i průmyslové vakuové vývěvy. Aby byla schopna pokrýt poptávku po svých produktech i realizovat zamýšlené projekty, navyšuje Edwards výrobní kapacity lutínského závodu a připravuje další výrobní prostory pro nové produkty. O plánovaných investicích na rok 2024 jsme hovořili s Janem Večeřou, generálním ředitelem lutínského závodu.

- Materiály

![]() Pružnost v každém smyslu slova

Pružnost v každém smyslu slovaFirmu Gumex založil přesně před 30 lety v pronajaté garáži zemědělského družstva Jan Sedláček se třemi kamarády. Sám říká, že motivací bylo se mít lépe. K tomu však vedla skutečně dlouhá cesta. Společníci z firmy postupně odešli a od roku 2000, kdy bylo ve firmě celkově 10 pracovníků, patří Gumex výhradně rodině zakladatele, s jehož synem, Liborem Sedláčkem, jsme měli možnost si povídat.

![]() Lasery ve strojírenství

Lasery ve strojírenstvíPřed 20 lety vstoupily na komerční trh moderní vláknové, diskové a diodové lasery s výkonem nad jeden kilowatt, tedy nástroje použitelné ve strojírenské výrobě. To se projevilo v řadě současných technologií, od svařování přes povrchové úpravy až k aditivní výrobě. Podívejme se podrobněji, kam směřuje vývoj v této oblasti.

![]() Plasty z pohledu strojního inženýrství

Plasty z pohledu strojního inženýrstvíSpolu s technickým pokrokem se zvyšují nároky na strojírenské materiály, k nimž se řadí i plasty, včetně jejich vyztužených modifikací. S nástupem industrializace po druhé světové válce se plasty začaly intenzivně rozvíjet a v rostoucí míře uplatňovat i ve strojírenských oborech. Nastupující plastová éra rovněž podnítila publikační aktivity s tematikou zaměřenou na použití plastů ve strojírenství. Článek představuje plasty v netradičním pojetí, a sice jako materiál pro inovativní strojírenství.

- Průmysl 4.0

& Vzdělávání![]() Nepovinná certifikace jako priorita

Nepovinná certifikace jako prioritaČím dál více firem projevuje zájem o certifikaci svých výrobků, a to i v případech, kdy není pro daný výrobek legislativně vyžadována. Motivovat je k tomu může nejen vyhlídka na konkurenční výhodu a lepší úspěšnost na trhu, ale i snaha přizpůsobit se vyšší informovanosti zákazníků a dynamickému rozvoji v jednotlivých průmyslových odvětvích.

![]() Se zvednutým praporem

Se zvednutým praporemS Tomášem Dubou, obchodním ředitelem společnosti Innomotics ČR hovoříme o důvodu oddělení od společnosti Siemens, o současných i budoucích produktech tohoto výrobce pohonné techniky, o nových trzích a komoditách, kam cílí, ale i o České republice a Evropě jako takové a o šancích a příležitostech, které je třeba uchopit, pro tolik potřebný restart.

![]() Partnerství založené na společných hodnotách

Partnerství založené na společných hodnotáchFirmy Lintech a Wemac spolupracují už dlouho. Lintech vyrábí a dodává laserová zařízení, k nimž Wemac dodává jednotky na odsávání a filtraci nečistot. Na podrobnosti této spolupráce jsme se ptali ředitelů obou zmíněných firem – paní Pavlíny Pánkové z firmy Wemac a pana Karla Kubra z firmy Lintech.

- Výzkum, vývoj

a inovace![]() Inovativní geometrie řezné hrany pro hliník

Inovativní geometrie řezné hrany pro hliníkHliník je jedním z nejdůležitějších materiálů v automobilovém a leteckém průmyslu. Široké využití mají zejména rozličné hliníkové slitiny, které umožňují snoubit nízkou hmotnost s relativně vysokou houževnatostí a dalšími vlastnostmi. S těmito specifickými kombinacemi materiálu je však spojeno i náročnější obrábění, které vyžaduje použití specializovaných řezných nástrojů.

![]() Stavme na pozitivním a fungujícím

Stavme na pozitivním a fungujícímČesko patřilo ke konci roku 2023 k zemím, jejichž ekonomika stále nedosáhla předcovidové úrovně. Hospodářský růst bude podle většiny ekonomů i v tomto roce velmi pomalý. Situaci komplikují nepříliš optimistické faktory, jako je nestabilita veřejných financí, výroba postavená na subdodávkách, nedostatečná infrastruktura a další. Když k tomu připočteme vnější geopolitické okolnosti, není situace příliš příznivá. A o tom, jak toto vše ovlivňuje automobilový průmysl a jak se zbavit stigmatu subdodavatelské země, jsme hovořili s Petrem Knapem, odborníkem společnosti EY pro automobilový průmysl.

![]() Se zvednutým praporem

Se zvednutým praporemS Tomášem Dubou, obchodním ředitelem společnosti Innomotics ČR hovoříme o důvodu oddělení od společnosti Siemens, o současných i budoucích produktech tohoto výrobce pohonné techniky, o nových trzích a komoditách, kam cílí, ale i o České republice a Evropě jako takové a o šancích a příležitostech, které je třeba uchopit, pro tolik potřebný restart.

- Management

a řízení![]() Stavme na pozitivním a fungujícím

Stavme na pozitivním a fungujícímČesko patřilo ke konci roku 2023 k zemím, jejichž ekonomika stále nedosáhla předcovidové úrovně. Hospodářský růst bude podle většiny ekonomů i v tomto roce velmi pomalý. Situaci komplikují nepříliš optimistické faktory, jako je nestabilita veřejných financí, výroba postavená na subdodávkách, nedostatečná infrastruktura a další. Když k tomu připočteme vnější geopolitické okolnosti, není situace příliš příznivá. A o tom, jak toto vše ovlivňuje automobilový průmysl a jak se zbavit stigmatu subdodavatelské země, jsme hovořili s Petrem Knapem, odborníkem společnosti EY pro automobilový průmysl.

![]() Se zvednutým praporem

Se zvednutým praporemS Tomášem Dubou, obchodním ředitelem společnosti Innomotics ČR hovoříme o důvodu oddělení od společnosti Siemens, o současných i budoucích produktech tohoto výrobce pohonné techniky, o nových trzích a komoditách, kam cílí, ale i o České republice a Evropě jako takové a o šancích a příležitostech, které je třeba uchopit, pro tolik potřebný restart.

![]() Pružnost v každém smyslu slova

Pružnost v každém smyslu slovaFirmu Gumex založil přesně před 30 lety v pronajaté garáži zemědělského družstva Jan Sedláček se třemi kamarády. Sám říká, že motivací bylo se mít lépe. K tomu však vedla skutečně dlouhá cesta. Společníci z firmy postupně odešli a od roku 2000, kdy bylo ve firmě celkově 10 pracovníků, patří Gumex výhradně rodině zakladatele, s jehož synem, Liborem Sedláčkem, jsme měli možnost si povídat.

- Technické

zajímavosti![]() Umělá inteligence na veletrhu v Hannoveru

Umělá inteligence na veletrhu v HannoveruPosílení konkurenceschopnosti, ochrana klimatu, podpora prosperity – to jsou hlavní úkoly, které dnes stojí před průmyslem. Klíčem ke zvládnutí těchto výzev jsou inovativní technologie. Jak ale mohou podniky efektivně využívat automatizaci, umělou inteligenci, obnovitelné zdroje energie a vodík? A jak lze čelit hrozící deindustrializaci Evropy? Hannover Messe 2024 nabízí odpovědi.

![]() Letošní veletrh Formnext slibuje hojnou účast

Letošní veletrh Formnext slibuje hojnou účastFormnext, přední světový veletrh aditivní výroby a průmyslové produkce nové generace, slaví úspěšný start do nového veletržního roku – navzdory poněkud utlumené ekonomické situaci v Německu a globálním politickým výzvám se do konce února přihlásilo již přibližně 574 společností z 35 různých zemí.

![]() Bezpečnost i pohodlí ochranných oděvů

Bezpečnost i pohodlí ochranných oděvůOsobní ochranné pracovní prostředky (OOPP) je potřeba nosit všude tam, kde je to na základě posouzení rizik nezbytné. Když zaměstnavatelé vyberou a koupí ochranný oděv, stojí před úkolem zajistit jeho udržitelné používání na pracovišti. K tomu pomáhá moderní vzhled oblečení a vylepšené vlastnosti pro uživatele.